Ustawa ma lepiej zabezpieczyć użytkowników komórek

1 lutego 2012, 10:21Po skandalu Carrier IQ w Izbie Reprezentantów złożono projekt ustawy, która ma zapewniać lepszą ochronę klientom sieci telefonii komórkowych. Mobile Device Privacy Act został złożony przez Edwarda Markeya’a z Partii Demokratycznej.

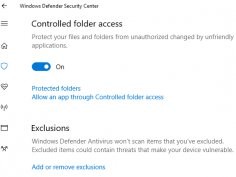

Controlled Folders lepiej zabezpieczą Windows?

30 czerwca 2017, 11:37W najnowszej wersji testowej Windows 10 Fall Creators Update Microsoft wprowadził zabezpieczenie o nazwie „Controlled Folders”. Jego działania polega na monitorowaniu działań w folderach wskazanych przez użytkownika i blokowaniu działań podejrzanych.

Pecet gada przez sen

7 maja 2009, 19:58Specjaliści z Microsoft Research we współpracy z naukowcami z Uniwersytetu Kalifornijskiego w San Diego opracowali prototypowe urządzenie, które umożliwia komputerowi komunikację w stanie uśpienia. Standardowy pecet czy laptop może albo być aktywny, wówczas jest w pełni gotowy do pracy i pobiera sporo energii nawet gdy nic na nim nie robimy, albo uśpiony, a wówczas komputer nie wykonuje żadnych zadań.

Microsoft udostępni 7 biuletynów bezpieczeństwa

9 czerwca 2014, 09:18Jutro w ramach Patch Tuesday Microsoft opublikuje siedem biuletynów bezpieczeństwa. Znajdą się w nich poprawki dla firmowego oprogramowania – Windows, Explorera, Office'a i Lynca. Dwa biuletyny zostały ocenione jako „krytyczne”

Jaki internet mobilny wybrać? Na co zwrócić uwagę w ofercie operatora?

22 sierpnia 2024, 17:02Najlepszy internet mobilny to taki, który spełnia indywidualne oczekiwania konkretnego użytkownika. Operatorzy prześcigają się w ofertach, proponując klientom coraz ciekawsze pakiety dostosowane do ich potrzeb. Jaki internet mobilny wybrać, aby cieszyć się dużą prędkością i niezawodnością?

LAMA dla niesłyszących

13 września 2006, 15:50Studenci uczestniczący w projekcie badawczym w laboratorium oprogramowania IBM w Hursley w Anglii opracowali system komórkowy, który ułatwia osobom niesłyszącym komunikację w miejscach publicznych.

Szpiegowanie społecznościowe

21 maja 2010, 11:54The Wall Street Journal donosi, że Facebook, MySpace (serwis należy do News Corp., właściciela The Wall Street Journal), Digg, Live Journal i wiele innych serwisów społecznościowych przekazywało agencjom reklamowym bardzo szczegółowe dane o swoich użytkownikach.

Zakończono historyczną operację antypedofilską

26 stycznia 2016, 11:44Amerykański Departament Sprawiedliwości zamknął właśnie historyczną sprawę, Operation Torpedo. Historyczną, gdyż w jej ramach sąd po raz pierwszy zgodził się, by FBI prowadziła szeroko zakrojoną operację hakerską.

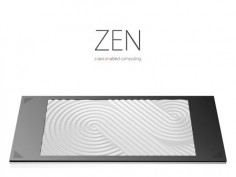

Dotknij obrazu

29 lutego 2008, 09:41W czasach, gdy większość interfejsów komputerowych coraz intensywniej korzysta z zaawansowanych efektów graficznych, warto zwrócić uwagę na takie, w których zdobycze technologii nie służą jedynie pustym pokazom. Szczególnie interesujący jest projekt systemu nazwany ZEN (Z-axis ENabled), który według założeń pomysłodawcy umożliwi swobodne korzystanie z komputera osobom niewidomym.

Flashback zaraził już 600 000 komputerów

5 kwietnia 2012, 12:38Rosyjska firma antywirusowa Dr. Web informuje, że 600 000 komputerów Mac zostało zarażonych trojanem Flashback i tworzą one wielki botnet. Liczba infekcji bardzo szybko rośnie.